El phishing abunda.

Cada día llegan a nuestras bandejas de entrada millones de emails de phishing falsos con un único propósito: estafarnos. El objetivo puede ser averiguar tu cuenta bancaria, robar tu información personal o ambas cosas, pero es importante que aprendas a detectar los emails de phishing para poder protegerte.

Además, ahora algunos de estos emails de phishing son realmente más difíciles de detectar.

Parece que proceden de empresas que conoces y en las que confías, como tu banco, la compañía de tu tarjeta de crédito o servicios como Netflix, PayPal y Amazon, e incluso a veces suenan muy convincentes. Bien redactados y con un formato cuidado, la presentación general parece profesional. Pero aun así, algo pinta raro y, de hecho, así es: el mensaje lo ha escrito un estafador.

Los emails de phishing emplean la táctica del cebo y el anzuelo: un mensaje urgente o tentador es el cebo y el anzuelo es un malware o un enlace a una página de inicio de sesión falsa. Una vez puesto el anzuelo, pueden ocurrir varias cosas. Esa página de inicio de sesión falsa puede robar información personal y de la cuenta. También puede ocurrir que el malware instale software de registro de pulsaciones que roba información, virus que abren una puerta trasera a través de la cual se pueden secuestrar datos o ransomware que mantiene secuestrado un dispositivo y sus datos hasta que se paga una cantidad.

De nuevo, puedes evitar estos ataques si sabes cómo detectarlos.

Hay señales. Vamos a descubrir lo prolíficos que son estos ataques, analizar algunos ejemplos y, a continuación, desglosar los detalles en los que debes fijarte.

Estadísticas de ataques de phishing: millones de intentos cada año

Solo en EE.UU., más de 300 000 víctimas denunciaron un ataque de phishing al FBI en 2022. Los ataques de suplantación de identidad encabezaron la lista de denuncias, con un número aproximadamente seis veces mayor que el siguiente de la lista: la filtración de datos personales. La cifra real es sin duda mayor, dado que no todos los ataques se denuncian.

Si analizamos los ataques de phishing en todo el mundo, un estudio indica que solo en el segundo semestre de 2022 se produjeron más de 255 millones de intentos de phishing. Esto supone un aumento del 61 % respecto al año anterior. Según otro estudio, 1 de cada 99 emails enviados contenía un ataque de phishing.

Sin embargo, los estafadores no siempre abarcan un objetivo tan amplio. Las estadísticas apuntan a un aumento del phishing selectivo, en el que el atacante va a por una persona concreta. A menudo el objetivo son personas en una empresa que tienen autoridad para transferir fondos o realizar pagos. En otros casos son personas que tienen acceso a información sensible, como contraseñas, datos confidenciales y datos de cuentas.

Por ello, estos ataques pueden salir caros. En 2022, el FBI recibió 21 832 denuncias de empresas que afirmaban haber sido víctimas de un ataque de phishing selectivo. Las pérdidas ajustadas superaron los 2700 millones de dólares, con un coste medio de 123 671 dólares por ataque.

Así que, aunque es difícil hallar las estadísticas exactas, no cabe duda de que los ataques de phishing son prolíficos y tienen un alto coste.

¿Cómo es un ataque de phishing?

En casi todos los ataques de phishing se envía un mensaje urgente diseñado para conseguir que actúes.

Estos son algunos ejemplos:

- “¡Has ganado nuestro sorteo de premios en metálico! Envíanos tus datos bancarios para que podamos hacerte el ingreso”.

- “Pago de impuestos atrasado. Debes efectuar el pago inmediatamente utilizando este enlace o remitiremos tu caso a las autoridades”.

- “Hemos detectado lo que podría ser una actividad inusual en tu tarjeta de crédito. Sigue este enlace para confirmar los datos de tu cuenta”.

- “Se ha producido un intento no autorizado de acceder a tu cuenta de streaming. Haz clic aquí para verificar tu identidad”.

- “No se pudo entregar tu paquete. Haz clic en el documento adjunto para especificar las instrucciones de entrega”.

No es de extrañar que, cuando estos mensajes se acompañan de un atractivo diseño y un logotipo que parece oficial, muchos usuarios hagan clic en el enlace o archivo adjunto que incluyen.

Y ahí radica la dificultad de los ataques de phishing. Los estafadores han subido de nivel en los últimos años y ahora sus emails de phishing pueden parecer convincentes. No hace mucho, era fácil detectar faltas de ortografía y errores gramaticales evidentes, un diseño demasiado básico y logotipos que parecían estirados o que usaban colores equivocados. Este tipo de ataques de phishing mal ejecutados siguen propagándose por el mundo. Sin embargo, hoy en día es cada vez más frecuente ver ataques mucho más sofisticados que verdaderamente parecen un mensaje o aviso auténtico.

Un ejemplo:

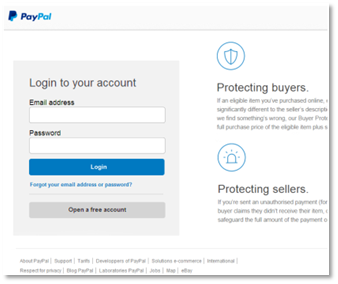

Supongamos que recibes un email que dice que tu cuenta de PayPal tiene un problema. ¿Introducirías los datos de tu cuenta si te encontraras en esta página? En tal caso, le habrías entregado tus datos a un estafador.

Supongamos que recibes un email que dice que tu cuenta de PayPal tiene un problema. ¿Introducirías los datos de tu cuenta si te encontraras en esta página? En tal caso, le habrías entregado tus datos a un estafador.

Hicimos la captura de pantalla anterior como parte del seguimiento de un ataque de phishing hasta el final, sin especificar ninguna información legítima, por supuesto. De hecho, introdujimos una dirección de email y una contraseña basura, y aun así pudimos acceder. El motivo es que, como pronto verás, los estafadores iban detrás de otra información.

Al explorar el sitio en detalle, descubrimos que parecía totalmente legítimo. El diseño reflejaba el estilo de PayPal y los enlaces del pie de página podrían pasar por oficiales. Sin embargo, luego nos fijamos con más detenimiento.

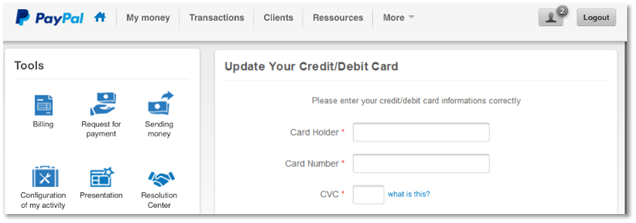

Descubrimos errores sutiles, como en este caso, en inglés, “card informations” y “Configuration of my activity”. Aunque las empresas cometen errores gramaticales de vez en cuando, si aparecen en la interfaz es un claro signo de alerta. Además, el sitio pide información de la tarjeta de crédito muy al principio del proceso. Todo resulta bastante sospechoso.

Descubrimos errores sutiles, como en este caso, en inglés, “card informations” y “Configuration of my activity”. Aunque las empresas cometen errores gramaticales de vez en cuando, si aparecen en la interfaz es un claro signo de alerta. Además, el sitio pide información de la tarjeta de crédito muy al principio del proceso. Todo resulta bastante sospechoso.

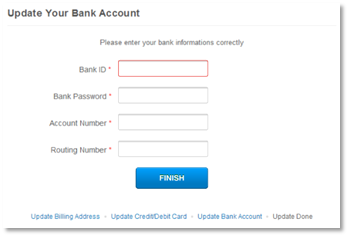

Aquí es donde los atacantes se mostraron particularmente audaces.

Piden información bancaria que no solo incluye números de cuenta y enrutamiento, sino también la contraseña de la cuenta. Verdaderamente, se trata de un enfoque más ingenioso, además de totalmente fraudulento.

Piden información bancaria que no solo incluye números de cuenta y enrutamiento, sino también la contraseña de la cuenta. Verdaderamente, se trata de un enfoque más ingenioso, además de totalmente fraudulento.

En conjunto, estos sutiles errores y el descarado afán de obtener información exacta de la cuenta son síntomas claros de que se trata de una estafa.

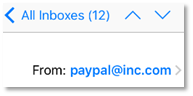

Pero retrocedamos unos pasos. ¿Quién envió el email de phishing que nos dirigió a este sitio malicioso? Nada menos que “paypal arroba inc punto-com”.

Está claro que es un email falso y típico de un ataque de phishing en el que un atacante mete con calzador un nombre conocido en una dirección de correo electrónico no vinculada, en este caso “inc punto-com”. Los atacantes también pueden crear direcciones falsas que imiten a las oficiales, como “paypalcustsv punto-com”. Cualquier cosa para conseguir engañarte.

Está claro que es un email falso y típico de un ataque de phishing en el que un atacante mete con calzador un nombre conocido en una dirección de correo electrónico no vinculada, en este caso “inc punto-com”. Los atacantes también pueden crear direcciones falsas que imiten a las oficiales, como “paypalcustsv punto-com”. Cualquier cosa para conseguir engañarte.

Asimismo, el sitio malicioso al que nos enviaba el email de phishing también usaba una dirección falsificada. No tenía absolutamente ningún vínculo oficial con PayPal, lo que es una prueba indudable de se trataba de un ataque de phishing.

Ten en cuenta que las empresas solo envían emails desde sus nombres de dominio oficiales, del mismo modo que sus sitios web solo utilizan sus nombres de dominio oficiales. Hay empresas y organizaciones que incluyen esos dominios oficiales en sus sitios web para ayudar a frenar los ataques de phishing.

Por ejemplo, PayPal tiene una página que indica claramente cómo se pondrá en contacto contigo y cómo no. En McAfee, tenemos una página completa dedicada a prevenir los ataques de phishing, en la que también se citan las direcciones de email oficiales que utilizamos.

Otros ejemplos de ataques de phishing

No todos los estafadores son tan sofisticados, al menos en cuanto a cómo diseñan sus emails de phishing. Podemos señalar como ejemplo algunos emails de phishing que se hicieron pasar por comunicaciones legítimas de McAfee.

En este primer ejemplo hay mucho que decir. Los estafadores intentan imitar la marca McAfee, pero no lo consiguen. Aun así, hacen varias cosas para parecer convincentes.

Fíjate en el uso de la fotografía y en la imagen de la caja de nuestro software, junto con un enunciado muy visible que urge al lector a actuar ya. No es el estilo de fotografía que nosotros utilizamos y, aunque no sea algo evidente para todo el mundo, sí puede haber quien piense: “Mmm, este mensaje no se parece a los que suele enviar McAfee”.

Fíjate en el uso de la fotografía y en la imagen de la caja de nuestro software, junto con un enunciado muy visible que urge al lector a actuar ya. No es el estilo de fotografía que nosotros utilizamos y, aunque no sea algo evidente para todo el mundo, sí puede haber quien piense: “Mmm, este mensaje no se parece a los que suele enviar McAfee”.

Aparte de eso, hay algunos errores de mayúsculas y minúsculas, alguna puntuación mal colocada, y los iconos de pedir ahora y 60 % de descuento se ven bastante forzados. Fíjate también en la pizca de miedo que introduce al mencionar que hay (42) virus en tu ordenador.

En conjunto, basta un vistazo más de cerca para darse cuenta de que se trata de una estafa.

El siguiente anuncio pertenece a la categoría menos sofisticada. Es prácticamente todo texto y abusa del rojo. Una vez más, contiene muchos errores de uso de mayúsculas, además de varias meteduras de pata gramaticales. En conjunto, no se lee con fluidez. Tampoco es agradable a la vista, como debe ser un email sobre tu cuenta.

Lo que distingue a este ejemplo es la renuncia de responsabilidades “publicitaria” que aparece en la parte de abajo, que intenta dar cierta legitimidad al ataque. Fíjate también en el falso enlace para darse de baja (“unsuscribe”), además de la dirección de email (tachada) y el teléfono, que están ahí por el mismo motivo.

Lo que distingue a este ejemplo es la renuncia de responsabilidades “publicitaria” que aparece en la parte de abajo, que intenta dar cierta legitimidad al ataque. Fíjate también en el falso enlace para darse de baja (“unsuscribe”), además de la dirección de email (tachada) y el teléfono, que están ahí por el mismo motivo.

Este último ejemplo no acierta con el tipo de letra y el símbolo de la marca está mal colocado. Vuelven a aparecer los habituales errores gramaticales y de uso de mayúsculas, pero esta muestra de phishing adopta un enfoque ligeramente distinto.

Los estafadores colocaron un pequeño temporizador en la parte de abajo del mensaje. Eso añade un grado de urgencia. Quieren hacerte creer que dispones de una media hora antes de que ya no puedas registrarte para obtener protección. Obviamente esto es falso.

Los estafadores colocaron un pequeño temporizador en la parte de abajo del mensaje. Eso añade un grado de urgencia. Quieren hacerte creer que dispones de una media hora antes de que ya no puedas registrarte para obtener protección. Obviamente esto es falso.

¿Ves algún tema recurrente? Seguro que hay unos cuantos. Teniendo presentes estos ejemplos, analiza los detalles y descubre cómo puedes detectar los ataques de phishing y cómo evitarlos.

Cómo detectar y prevenir los ataques de phishing

Como hemos visto, algunos ataques de phishing parecen sospechosos desde el principio. Sin embargo, a veces hace falta un poco de tiempo y un ojo especialmente crítico para detectarlo.

Y los estafadores cuentan con eso. Esperan que cuando leas tu email o tus mensajes, actúes deprisa o bien que estés algo preocupado. Lo suficientemente distraído como para que no te pares a pensar, ¿es este mensaje realmente legítimo?

Una de las mejores formas de vencer a los estafadores es pararse a escudriñar ese mensaje teniendo en cuenta lo siguiente…

Juegan con las emociones

El miedo aquí es determinante. Puede ser un mensaje de un organismo público que te exige el pago de impuestos atrasados o de un familiar que te pide dinero porque hay una urgencia. En cualquiera de los casos, los estafadores recurren con frecuencia el miedo para animarte a actuar.

Si recibes un mensaje así, piénsatelo dos veces. Cuestiónate si es auténtico. Por ejemplo, considera el ejemplo del email sobre impuestos. En EE.UU., la agencia tributaria (Internal Revenue Service, IRS) tiene directrices específicas sobre cómo y cuándo ponerse en contacto contigo. Por regla general, es probable que usen el correo físico a través del servicio postal de EE. UU. (No llamarán ni aplicarán tácticas de presión: eso solo lo hacen los estafadores). En otros países existen normas similares.

Te piden que actúes YA

A los estafadores también les encanta la urgencia. Los ataques de phishing comienzan despertando tus emociones para conseguir que actúes con rapidez. A veces, los estafadores usan amenazas o un tono demasiado exaltado para crear esa sensación de urgencia. Ambos son signos claros de una posible estafa.

Por supuesto, las empresas y organizaciones legítimas pueden ponerse en contacto contigo para notificarte un retraso en un pago o una posible actividad ilícita en una de tus cuentas. Sin embargo, en su caso, adoptarán un tono mucho más profesional y ecuánime que el que emplearía un estafador. Por ejemplo, es muy poco probable que tu compañía eléctrica local dé signos de enfado si te corta el servicio por no pagar inmediatamente una factura vencida.

Quieren que pagues de una determinada manera

Tarjetas regalo, criptomonedas, giros postales, estas formas de pago son otra señal de que podrías estar ante un ataque de phishing. Los estafadores prefieren estas formas de pago porque son difíciles de rastrear. Además, si las utilizan los consumidores, es prácticamente imposible recuperar los fondos perdidos.

Las empresas y organizaciones legítimas no exigirán que el pago se realice por esos medios. Si recibes un mensaje que pide que el pago se realice de una de esas formas, puedes apostar a que se trata de una estafa.

Utilizan direcciones que no concuerdan

Aquí tienes otra forma de detectar un ataque de phishing. Fíjate bien en las direcciones que utiliza el mensaje. Si es un email, observa la dirección. Puede que no coincida en absoluto con la empresa u organización. O bien que coincida en cierta medida, pero con algunas letras o palabras adicionales en el nombre. Esto es otra señal de que puedes estar ante un ataque de phishing.

Del mismo modo, si el mensaje contiene un enlace web, examínalo de cerca. Si el nombre no te resulta familiar o está alterado con respecto a como lo has visto antes, eso también puede significar que estás ante un intento de phishing.

Protégete de los ataques de phishing

- Ve directamente a la fuente. Algunos ataques de phishing pueden parecer convincentes. Tanto que querrás seguir leyendo; por ejemplo, tu banco te avisa de que hay de actividad irregular en tu cuenta o que una factura parece estar vencida. En estos casos, no hagas clic en el enlace del mensaje. Ve directamente al sitio web de la empresa u organización en cuestión y accede a tu cuenta desde allí. Igualmente, si tienes preguntas, siempre puedes dirigirte a su número de atención al cliente o a su página web.

- Contacta con el remitente Presta atención para descubrir emails que puedan ser un ataque de phishing selectivo. Si un email parece provenir de un familiar, amigo o socio comercial, contacta con la persona en cuestión para descubrir si lo ha enviado. Sobre todo si te pide dinero, contiene un archivo adjunto o un enlace dudoso, o simplemente no suena como ellos. Mándale un SMS, llámalo por teléfono o ve a verlo en persona. No respondas al email, puede que el correo electrónico ya esté comprometido.

- No descargues archivos adjuntos. Algunos ataques de phishing envían archivos adjuntos repletos de malware, como el ransomware, los virus y los registradores de pulsaciones que hemos mencionado antes. Los estafadores pueden disfrazar estos adjuntos de facturas, informes o incluso cupones de descuento. Si recibes un mensaje con un archivo adjunto de este tipo, elimínalo. Y, desde luego, no lo abras. Incluso si recibes un email con un archivo adjunto de alguien que conoces, contacta con esa persona. Sobre todo si no esperabas que te enviara ningún documento. Los estafadores a menudo secuestran o suplantan cuentas de email de personas corrientes para propagar malware.

- Pasa el ratón por encima de los enlaces para verificar la URL. En ordenadores de sobremesa y portátiles, puedes pasar el cursor por encima de los enlaces sin hacer clic en ellos para ver la dirección web. Si la URL parece sospechosa por alguno de los motivos que acabamos de mencionar, borra el mensaje y no hagas clic nunca.

Protégete aún mejor de los ataques por email

El software de protección online puede protegerte de los ataques de phishing de varias formas.

Para empezar, ofrece protección web que te avisa cuando los enlaces conducen a sitios web maliciosos, como los utilizados en ataques de phishing. Del mismo modo, el software de protección online te avisa de descargas y archivos adjuntos maliciosos para que no acabes con malware en tu dispositivo. Y, en el peor de los casos, el antivirus puede bloquear y eliminar el malware.

Un software de protección online como el nuestro también puede abordar la raíz del problema. Los estafadores deben obtener tu dirección de email de algún sitio. A menudo, la consiguen a través de intermediarios de datos online, que son sitios que recopilan y venden datos personales a cualquiera que los compre, estafadores incluidos.

Los intermediarios de datos extraen esta información de registros públicos y a través de terceros, y la venden al por mayor, proporcionando a los estafadores listas de correo enormes que permiten dirigir mensajes a miles de víctimas potenciales. Con nuestra función de limpieza de datos personales puedes eliminar tu información personal de algunos de los sitios de intermediarios de datos más peligrosos, con el fin de reducir tu exposición ante los estafadores evitando que consigan tu dirección de email.

En general, los emails de phishing presentan signos reveladores, algunos más difíciles de descubrir que otros. Sin embargo, si sabes qué buscar y te tomas el tiempo necesario, podrás detectarlos. Dada la frecuencia y el aumento de estos ataques, hoy día es fundamental examinar tu email con una mirada crítica.